Lab 34 Cisco - OSPFv3

Assalamu'alaikum

Selamat pagi, salam networking. Berjumpa lagi dengan saya, di waktu luang yang tidak akan saya sia siakan untuk hal yang tidak bermanfaat. Ya, apalagi yang paling bermanfaat selain berbagi pendapat, pengetahuan kepada kalian. Lanjut, kali ini kita akan kaji materi tentang OSPFv3. Materi ini tidak terlalu dijabarkan kearah ipv6. Kita hanya bahas dasar dasarnya saja. Penasaran? Langsung saja, ke TKP!!

Routing OSPFv3

Kembali lagi ke routing OSPF namun di versi yang berbeda. Dalam Cisco, kita akan lebih sering menemui konfigurasi menggunakan IPv6. Dalam hal ini OSPF juga menyediakan konfigurasi Ipv6-nya yang dimana OSPF membuka versi baru yang bisa menggunakan Ipv6 tersebut. Yaitu OSPFv3. Disini saya tidak akan menjelaskan perhitungan Ipv6. Jadi coba pahami dan pelajari sendiri.

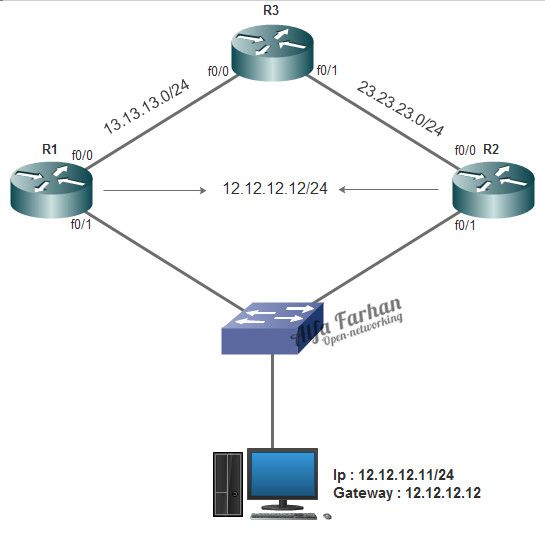

Lab OSPFv3 ini hanya sebagai pengenalan saja, bagaimana sih cara mengkonfigurasi routing yang menggunakan Ipv6 berikut topology yang akan dibahas.

Konfigurasi Routing OSPFv3

Langsung saja kita coba konfigurasi ipv6 routing ospf ini. Pertama, kita aktifkan terlebih dahulu ipv6 routingnya. Tujuannya agar konfigurasi routing dengan IPv6 dapat digunakan. Aktifkan mode Ipv6 routing pada semua router.

| Medan#conf t Enter configuration commands, one per line. End with CNTL/Z. Medan(config)#ipv6 unicast-routing |

| Jakarta#conf t Enter configuration commands, one per line. End with CNTL/Z. Jakarta(config)#ipv6 unicast-routing |

| Bali#conf t Enter configuration commands, one per line. End with CNTL/Z. Bali(config)#ipv6 unicast-routing |

Setelah itu, baru kita masuk ke dalam router ospfv3 dan masukan router-idnya. Masukan router-id di setiap router

| Medan(config)#ipv6 router ospf 10 Medan(config-rtr)#router-id 1.1.1.1 |

| Jakarta(config)#ipv6 router ospf 10 Jakarta(config-rtr)#router-id 2.2.2.2 |

| Bali(config)#ipv6 router ospf 10 Bali(config-rtr)#router-id 3.3.3.3 |

Dan langkah akhir menyetting setiap interface dengan Ipv6 dan interface tersebut dimasukan kedalam ospfv3-nya beserta areanya dan jangan lupa di aktifkan.

| Medan(config)#int s1/0 Medan(config-if)#ipv6 addr 12::1/120 Medan(config-if)#ipv6 ospf 10 area 0 Medan(config-if)#no sh Medan(config-if)#ex |

| Jakarta(config)#int s1/0 Jakarta(config-if)#ipv6 addr 12::2/120 Jakarta(config-if)#ipv6 ospf 10 area 0 Jakarta(config-if)#no sh Jakarta(config-if)#ex Jakarta(config)#int fa0/0 Jakarta(config-if)#ipv6 addr 23::2/120 Jakarta(config-if)#ipv6 ospf 10 area 0 |

| Bali(config)#int fa0/0 Bali(config-if)#ipv6 addr 23::3/120 Bali(config-if)#ipv6 ospf 10 area 0 Bali(config-if)#no sh Bali(config-if)#ex |

Kita juga bisa menambahkan loopback dengan ipv6. Tujuannya agar setiap router memiliki identitas pribadi. Dan bukan identitas interfacenya.

| Medan(config)#int lo0 Medan(config-if)#ipv6 addr 1::1/128 Medan(config-if)#ipv6 ospf 10 area 0 Medan(config-if)#ex |

| Jakarta(config)#int lo0 Jakarta(config-if)#ipv6 addr 2::2/128 Jakarta(config-if)#ipv6 ospf 10 area 0 Jakarta(config-if)#ex |

| Bali(config)#int lo0 Bali(config-if)#ipv6 addr 3::3/128 Bali(config-if)#ipv6 ospf 10 area 0 Bali(config-if)#ex |

Jika semua network sudah dikonfigurasi dan telah diadvertise. Sekarang kita cek route yang tersedia pada tabel routing.

| Medan#sh ipv6 route IPv6 Routing Table - 7 entries Codes: C - Connected, L - Local, S - Static, R - RIP, B - BGP U - Per-user Static route, M - MIPv6 I1 - ISIS L1, I2 - ISIS L2, IA - ISIS interarea, IS - ISIS summary O - OSPF intra, OI - OSPF inter, OE1 - OSPF ext 1, OE2 - OSPF ext 2 ON1 - OSPF NSSA ext 1, ON2 - OSPF NSSA ext 2 D - EIGRP, EX - EIGRP external LC 1::1/128 [0/0] via ::, Loopback0 O 2::2/128 [110/64] via FE80::C20B:1FF:FEC4:0, Serial1/0 O 3::3/128 [110/74] via FE80::C20B:1FF:FEC4:0, Serial1/0 C 12::/120 [0/0] via ::, Serial1/0 L 12::1/128 [0/0] via ::, Serial1/0 O 23::/120 [110/74] via FE80::C20B:1FF:FEC4:0, Serial1/0 L FF00::/8 [0/0] via ::, Null0 |

Demikian penjelasan mengenai Ipv6 yang di jelaskan dalam bentuk routing OSPFv3. Semoga bermanfaat untuk anda, sekian dari saya, saran dan pertanyaan bisa tanyakan langsung di kolom komentar. Terima kasih sudah berkunjung, datang lain kali, salam networking.