Cisco EIGRP : Lab 7 - Interface Authentication Using Key Chain Md5

Assalamu'alaikum

Selamat pagi, salam networking. Bertemu lagi di material routing cisco, kali ini kita akan mencoba membahas keamanan atau sekuriti yang bisa diterapkan pada routing eigrp pada cisco ini. Salah satunya adalah dengan memberikan interface autentikasi agar tidak sembarang router bisa mendapatkan routing eigrp yang ingin kita advertising. Langsung saja, kita bahas pada pembahasan berikut ini.

Topology

Untuk topology kita masih dan akan terus menggunakan topology yang sama. Kalian tentu bisa memodifikasi atau merubah interface yang kalian inginkan. Hal ini dikarenakan setiap penjelasan lab routing hanya material basic dari materi yang ingin kita labkan saja. Sisanya kalian olah lagi menjadi sesuatu yang rumit dan lebih mengesankan untuk diterapkan ke jaringan yang sebenarnya nantinya.

Persiapan Konfigurasi

Selanjutnya, kalian siapkan dulu beberapa konfigurasi yang perlu dilakukan untuk melabkan interface autentikasinya. Konfigurasi yang perlu disiapkan adalah sebagai berikut.

- Konfigurasi Ip Address setiap interface termasuk interface loopback

- Konfigurasi routing eigrp 10, advertising dengan no-auto summary

Konfigurasi Key String

Setelah routing nya sudah jalan, kita mulai labnya dengan menambahkan terlebih dahulu konfigurasi key stringnya. Key string ini semacam password yang bisa kalian masukan di akun yang biasa kalian kelola misalnya. Beberappa opsi yang perlu diperhatikan pada konfigurasi key chain ini adalah :

- Isi key string pada key number antar device harus sama jika ingin terkoneksi.

- Cisco akan menggunakan key number dengan angka paling terkecil yang aktif. Sehingga dengan menggunakan perintah key 1 maka key1 akan aktif dan akan digunakan oleh autentikasi interfacenya.

- Fitur key 1 tentu bisa dinonaktifkan lagi dengan perintah no key 1.

- Nama konfigurasi key chain hanya sebuah opsi, nama tidak harus sama antar device yang ingin di koneksikan.

| R1(config)#key chain EIGRP1 (nama konfigurasi key chain) R1(config-keychain)#key 1 (key number) R1(config-keychain-key)#key-string alfafarhans (isi pass key) |

| R2(config)#key chain EIGRP2 R2(config-keychain)#key 1 R2(config-keychain-key)#key-string alfafarhans |

Deploy Key Pada Interface

Setelah menambahkan keynya, sekarang barulah kita masukan key yang sudah dibuat tadi pada interface yang dinginkan. Untuk lab kali ini, kita coba aktifkan fitur ip autentikasi pada interface s1/0 pada R1 dan R2. Dan fitur interface ip authentication ini harus menggunakan mode eigrp sesuai routing eigrp number yang sebelumnya dibuat pada persiapan konfigurasi| R1(config)#int s1/0 R1(config-if)#ip authentication mode eigrp 10 md5 R1(config-if)#ip authentication key-chain eigrp 10 EIGRP1 |

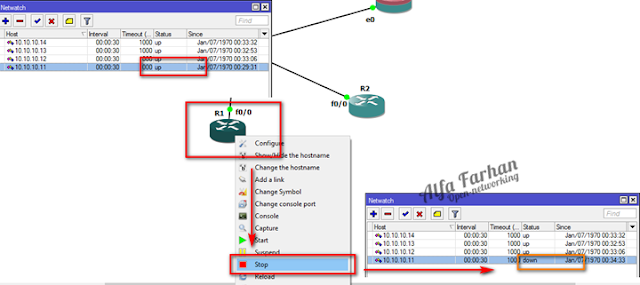

Setelah kita menambahkan ip authentication pada R1 biasanya pada kedua router (R1 dan R2) akan muncul notifikasi routing advertising lawan down. Dan karena ip authenticationnya diterapkan pada mode eigrp, maka yang terkoneksi langsung (directly connected) masih dapat terhubung, namun tidak bagi router yang hanya mengandalkan tabel routing seperti R3. Dan pada tabel routing pun, network yang diadvertise oleh R1 sudah tidak muncul pada tabel routing R2 maupun R3.

| Notifikasi Down*Mar 1 00:25:09.871: %DUAL-5-NBRCHANGE: IP-EIGRP(0) 10: Neighbor 12.12.12.1 (Serial1/0) is down: authentication mode changed Test Ping R2(config)#do ping 12.12.12.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 12.12.12.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 32/60/72 ms R2(config)#do ping 1.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 1.1.1.1, timeout is 2 seconds: ..... Success rate is 0 percent (0/5) Cek tabel routing R2(config)#do sh ip route Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2 i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route Gateway of last resort is not set 2.0.0.0/32 is subnetted, 1 subnets C 2.2.2.2 is directly connected, Loopback0 3.0.0.0/32 is subnetted, 1 subnets D 3.3.3.3 [90/156160] via 23.23.23.3, 00:09:45, FastEthernet0/0 23.0.0.0/24 is subnetted, 1 subnets C 23.23.23.0 is directly connected, FastEthernet0/0 12.0.0.0/24 is subnetted, 1 subnets C 12.12.12.0 is directly connected, Serial1/0 |

Untuk mengkoneksikan kembali R1 dan R2 yang tersambung pada interface s1/0, maka kita juga harus menambahkan key yang sudah dibuat dan isi key tersebut sama seperti key R1 pada interface yang mengarah ke R1.

| R2(config)#int s1/0 R2(config-if)#ip authentication mode EIGRP 10 md5 R2(config-if)#ip authentication key-chain eigrp 10 EIGRP2 |

Pengecekkan

Maka otomatis antar R1 dan R2 sudah dapat tersambung lagi. Pada tabel routing pun sudah muncul juga. Untuk cek lanjut, kita coba bisa test ping kembali ke R1 dari R2. Dan juga test ping ke loopbacknya R1. Karena loopbacknya sajalah yang merupakan advertising si R1. Sedangkan address 12.12.12.1 adalah address directly connected ke R2.| R2(config)#do ping 12.12.12.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 12.12.12.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 32/60/72 ms R2(config)#do ping 1.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 1.1.1.1, timeout is 2 seconds:!!!!!Success rate is 110 percent (5/5), round-trip min/avg/max = 32/60/72 ms |

Kalian tentu juga bisa melihat proses ip autentikasi terjadi dengan menggunakan perintah debug. Untuk menghilangkan mode debug cukup menggunakan perintah undebug. Dan untuk perintah debug hanya bisa digunakan di mode Previeleged Exec Mode. Karena disini kita menggunakan perintah debug eigrp packet, maka bukan hanya ip authentikasi saja yang akan terlihat pada mode debugnya, melainkan proses terjadinya routing eigrp juga akan terlihat gaess.

| R2(config)#do debug eigrp packet EIGRP Packets debugging is on (UPDATE, REQUEST, QUERY, REPLY, HELLO, IPXSAP, PROBE, ACK, STUB, SIAQUERY, SIAREPLY) R2(config)# *Mar 1 00:28:18.755: EIGRP: Received HELLO on FastEthernet0/0 nbr 23.23.23.3 *Mar 1 00:28:18.755: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 iidbQ un/rely 0/0 peerQ un/rely 0/0 R2(config)# *Mar 1 00:28:19.767: EIGRP: received packet with MD5 authentication, key id = 1 *Mar 1 00:28:19.771: EIGRP: Received HELLO on Serial1/0 nbr 12.12.12.1 *Mar 1 00:28:19.771: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 iidbQ un/rely 0/0 peerQ un/rely 0/0 R2(config)# *Mar 1 00:28:22.311: EIGRP: Sending HELLO on Loopback0 *Mar 1 00:28:22.311: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 iidbQ un/rely 0/0 *Mar 1 00:28:22.311: EIGRP: Received HELLO on Loopback0 nbr 2.2.2.2 *Mar 1 00:28:22.311: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 *Mar 1 00:28:22.311: EIGRP: Packet from ourselves ignored *Mar 1 00:28:22.403: EIGRP: Sending HELLO on FastEthernet0/0 *Mar 1 00:28:22.403: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 iidbQ un/rely 0/0 *Mar 1 00:28:22.767: EIGRP: Sending HELLO on Serial1/0 *Mar 1 00:28:22.767: AS 10, Flags 0x0, Seq 0/0 idbQ 0/0 iidbQ un/rely 0/0 *Mar 1 00:28:22.999: EIGRP: Received HELLO on FastEthernet0/0 nbr 23.23.23.3 R2(config)# |

Demikian penjelasan singkat mengenai interface autentikasi pada cisco eigrp. Semoga bermanfaat buat kalian. Sekian dari saya, saran dan pertanyaan bisa letakkan di komentar. Terima kasih sudah berkunjung, salam networking.